W Polsce dane osobowe chroni Konstytucja, a odpowiednie ich administrowanie reguluje ustawa z dnia 29 sierpnia 1997 r. o ochronie danych osobowych. Ma ona zapewnić każdemu obywatelowi poczucie prywatności i bezpieczeństwa jego danych. Ustawa ta nakłada na właściciela sklepu internetowego szereg obowiązków, które szerzej opisane zostaną w dalszej części lekcji.

Dziś dowiesz się:

�- czym są dane osobowe,

�- co to jest przetwarzanie danych osobowych,

�- jak przechowywać dane osobowe,

�- kiedy należy zgłosić bazę do GIODO,

�- jak wypełnić wniosek do GIODO,

�- czym jest i co powinna zawierać polityka prywatności.

Czym są dane osobowe?

Na pytanie czym są dane osobowe odpowiada Art. 6. ustawy:

�- w rozumieniu ustawy za dane osobowe uważa się wszelkie informacje dotyczące zidentyfikowanej lub możliwej do zidentyfikowania osoby fizycznej,

�- osobą możliwą do zidentyfikowania jest osoba, której tożsamość można określić bezpośrednio lub pośrednio, w szczególności przez powołanie się na numer identyfikacyjny albo jeden lub kilka specyficznych czynników określających jej cechy,

�- informacji nie uważa się za umożliwiającą określenie tożsamości osoby, jeżeli wymagałoby to nadmiernych kosztów, czasu lub działań. Informacjami takimi mogą być: komunikat w formie pisemnej, np. notatka pozwalająca zidentyfikować osobę, fotografie, DNA oraz komunikat lub inne treści w formie elektronicznej.

Informacjami takimi mogą być:

-� komunikat w formie pisemnej, np. notatka pozwalająca zidentyfikować osobę,

�

– fotografie, DNA,

�

– komunikat lub inne treści w formie elektronicznej.

Osobą możliwą do zidentyfikowania jest osoba, której tożsamość można określić pośrednio lub bezpośrednio, mogą temu posłużyć:

-� numery identyfikacyjne (np. NIP, PESEL, nr paszportu),

�

– jeden lub kilka specyficznych czynników określających jej cechy fizyczne, fizjologiczne (np. DNA),

– umysłowe, ekonomiczne, kulturowe lub społeczne.

Adres e-mail może być daną osobową

Wystarczy, że jest zapisany w formacie imię.nazwisko@domena.pl lub imięnazwisko@domena.pl.

Przykładowe dane osobowe to:

-� imię, nazwisko, adres,

�

– NIP, PESEL,

�

– linie papilarne, DNA,

-� informacje o sytuacji finansowej osoby (zaległości, zadłużenia, stan konta),

– adres mailowy w postaci: imię.nazwisko@domena.pl,

�

– adres IP komputera danej osoby.

Jak widać dane osobowe to nie tylko imię i nazwisko, ale i ważne numery, dane o cechach fizjologicznych, umysłowych, czy ekonomicznych. W niektórych sytuacjach wystarczy jedna informacja abyśmy mogli kogoś zidentyfikować (np. jeżeli posiadamy numer PESEL osoby), w innych potrzebujemy kilku cech, informacji, które razem pozwolą nam określić tożsamość osoby.

Dane o dużym stopniu ogólności

Danymi osobowymi nie są informacje o dużym stopniu ogólności, np. nazwa ulicy, adres e-mail zapisany w formacie ania@kwiatuszek.pl.

Przetwarzanie danych osobowych

Artykuł 7. punkt 2. Ustawy o ochronie danych osobowych mówi dość jasno czym jest przetwarzanie danych osobowych – przez przetwarzanie danych osobowych rozumie się jakiekolwiek operacje wykonywane na danych osobowych, takie jak zbieranie, utrwalanie, przechowywanie, opracowywanie, zmienianie, udostępnianie i usuwanie.

Co za tym idzie – każdy sklep internetowy, który wjedzie w posiadane danych potrzebnych do realizacji zamówienia, z automatu przetwarza te informację w celach realizacji zamówienia.

Dokładne zasady przetwarzania danych osobowych określa punkt 23. ustawy.

Przetwarzanie danych jest dopuszczalne tylko wtedy, gdy:

�- osoba, której dane dotyczą, wyrazi na to zgodę, chyba, że chodzi o usunięcie dotyczących jej danych,

�

– jest to niezbędne dla zrealizowania uprawnienia lub spełnienia obowiązku wynikającego z przepisu prawa,

-� jest to konieczne do realizacji umowy, gdy osoba, której dane dotyczą, jest jej stroną lub gdy jest to niezbędne do podjęcia działań przed zawarciem umowy na żądanie osoby, której dane dotyczą,

�

– jest niezbędne do wykonania określonych prawem zadań, realizowanych dla dobra publicznego,

�

– jest to niezbędne dla wypełnienia prawnie usprawiedliwionych celów, realizowanych przez administratorów danych albo odbiorców danych, a przetwarzanie nie narusza praw i wolności osoby, której dane dotyczą.

Za prawnie usprawiedliwiony cel, o którym mowa, uważa się w szczególności:

-� marketing bezpośredni własnych produktów lub usług administratora danych,

�

– dochodzenie roszczeń z tytułu prowadzonej działalności gospodarczej.

Właściciel sklepu internetowego nim zacznie przetwarzać dane ma obowiązek (art. 40. UODO) zgłoszenia tego faktu do Generalnego Inspektora Ochrony Danych Osobowych. Może to zrobić wypełniając odpowiedni wniosek online lub składając jego papierową wersję w siedzibie GIODO.

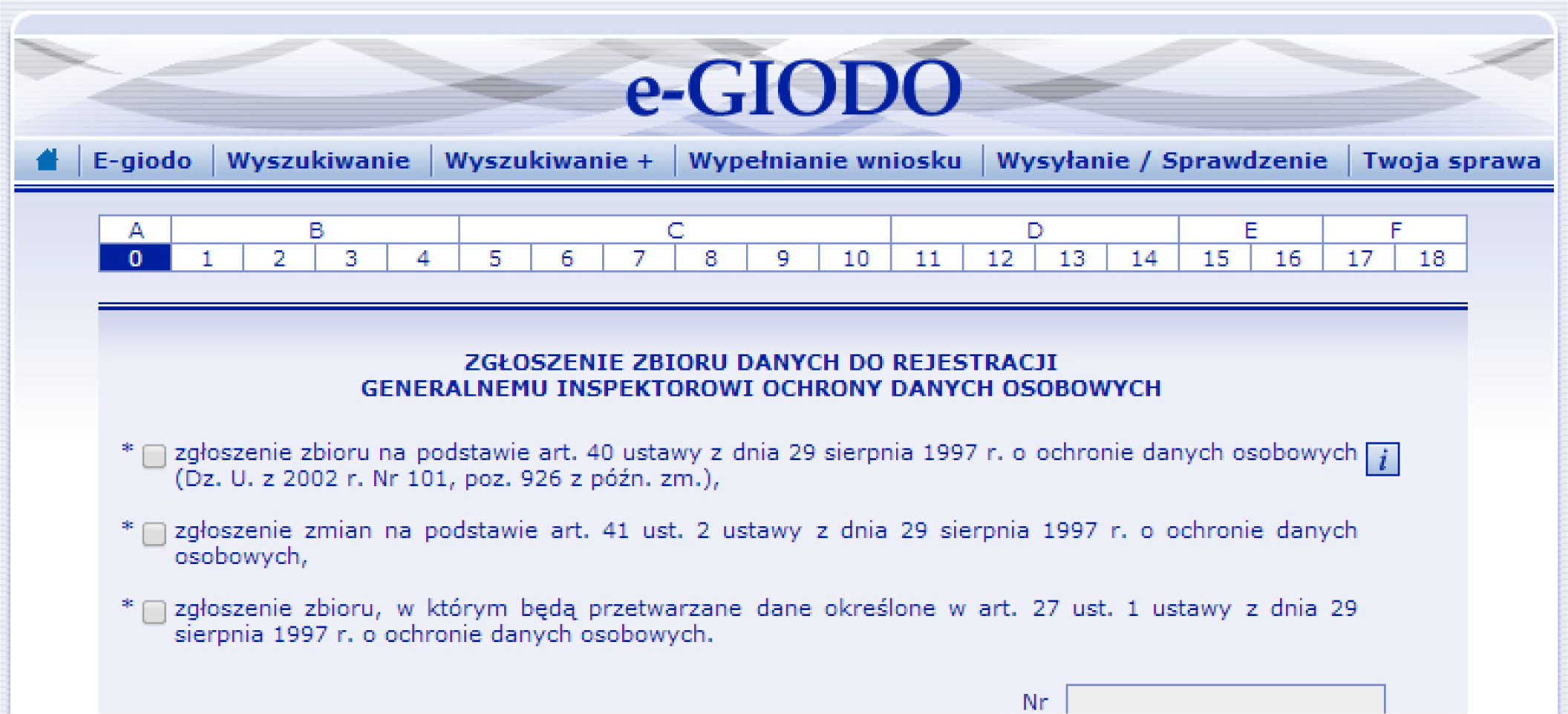

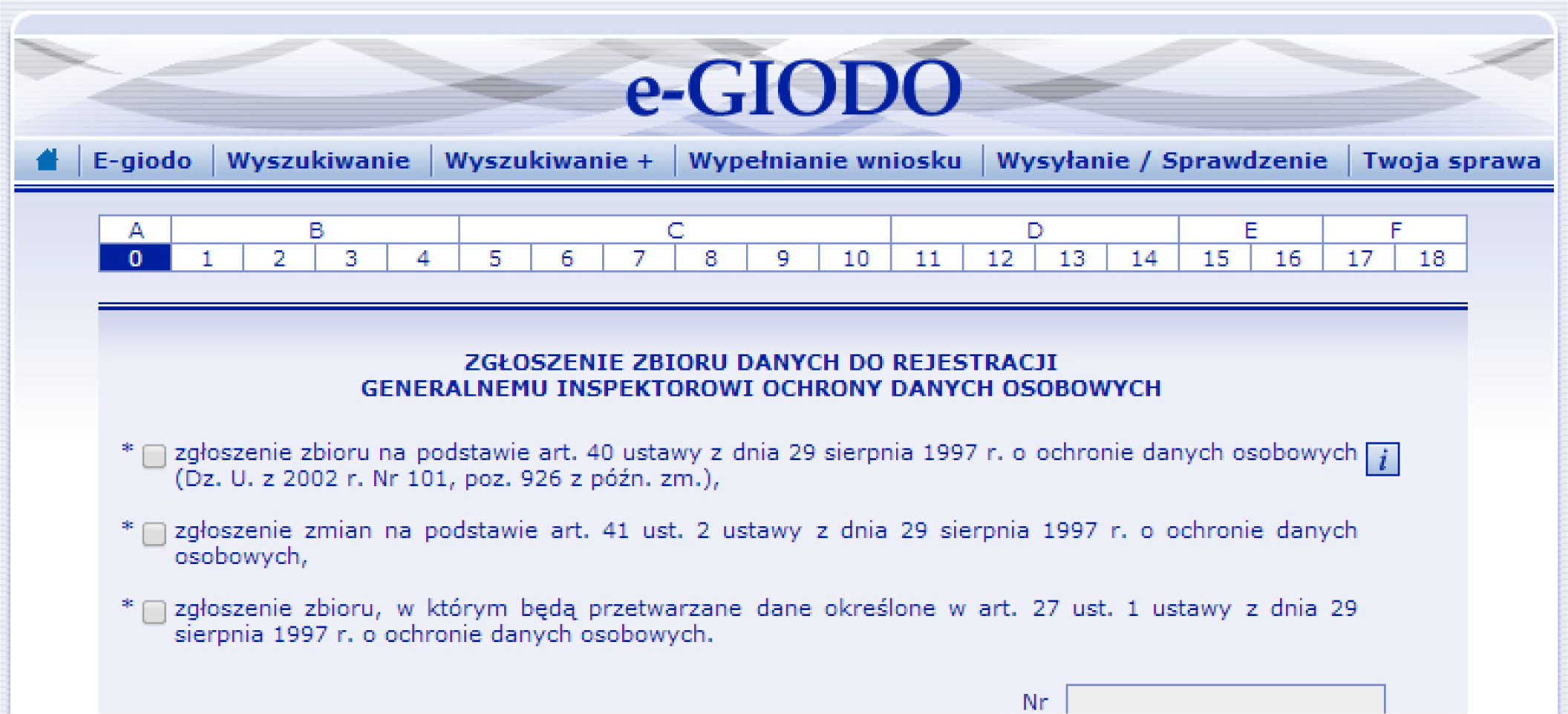

Rejestracja wniosku w GIODO

Najprostszą drogą dla właściciela e-sklepu jest wypełnienie wniosku poprzez formularz elektroniczny znajdujący się na stronie GIODO. Proces ten nie jest zbytnio skomplikowany i postaramy się go przedstawiać w miarę jasny i czytelny sposób.

Sam wniosek podzielony jest na 6 sekcji: od A do F. Każda z nich zawiera kilka pytań, które pomogą sprecyzować w jakich celach i przez kogo będzie użytkowana baza danych. Na samym początku należy wybrać na podstawie którego artykułu UODO będziemy zgłaszać bazę. W przypadku sklepów internetowych przeważnie jest to art. 40 ustawy z dnia 29 sierpnia 1997 roku.

Część A. Wniosek:

– Wnoszę o wpisanie zbioru danych osobowych o nazwie – tutaj wpisujemy dowolną nazwę bazy. Może to być np.: baza mailingowa, newsletter, baza klientów.

Część B. Charakterystyka administratora danych:

– Wnioskodawca (administrator danych) – w tym miejscu należy podać pełną nazwę firmy wraz z adresem,

– �Przedstawiciel Wnioskodawcy, o którym mowa w art. 31a ustawy z dnia 29 sierpnia 1997 r. o ochronie danych osobowych – wypełniamy tylko wtedy, gdy mamy do czynienia z przedstawicielstwem firmy mającej siedzibę za granicą,

�

– Powierzenie przetwarzania danych osobowych – tutaj należy określić czy dane będą przekazywane innym podmiotom (np. firmie obsługującej płatności online), jeśli tak będzie musimy podać ich nazwy oraz adresy,

– Podstawa prawna upoważniająca do prowadzenia zbioru danych – w tym przypadku musimy podać podstawę prawną, która pozwala nam na przetwarzanie danych. W przypadku sklepu internetowego interesuje nas punkt trzeci: „przetwarzanie jest konieczne do realizacji umowy, gdy osoba, której dane dotyczą, jest jej stroną lub gdy jest to niezbędne do podjęcia działań przed zawarciem umowy na żądanie osoby, której dane dotyczą”.

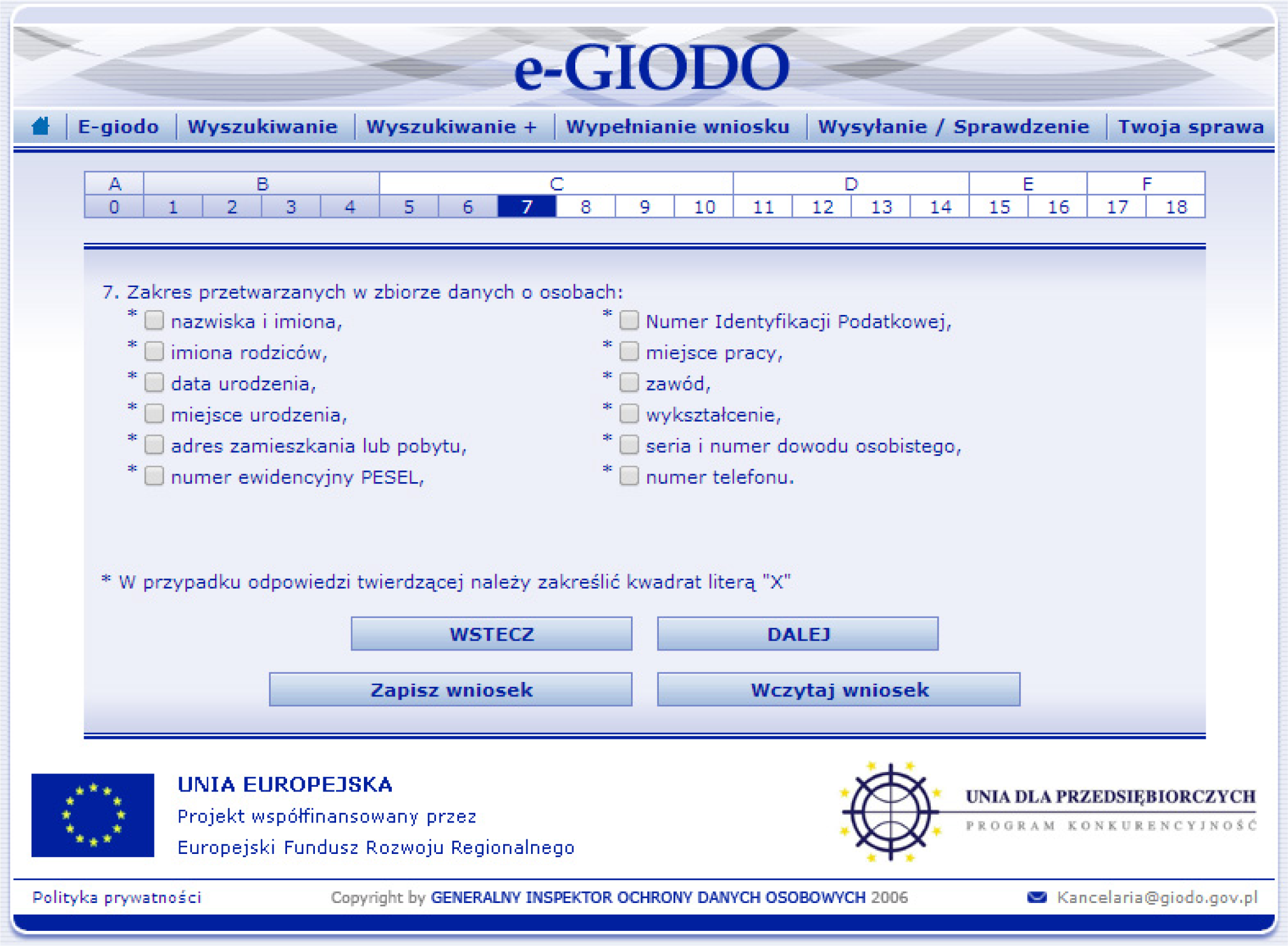

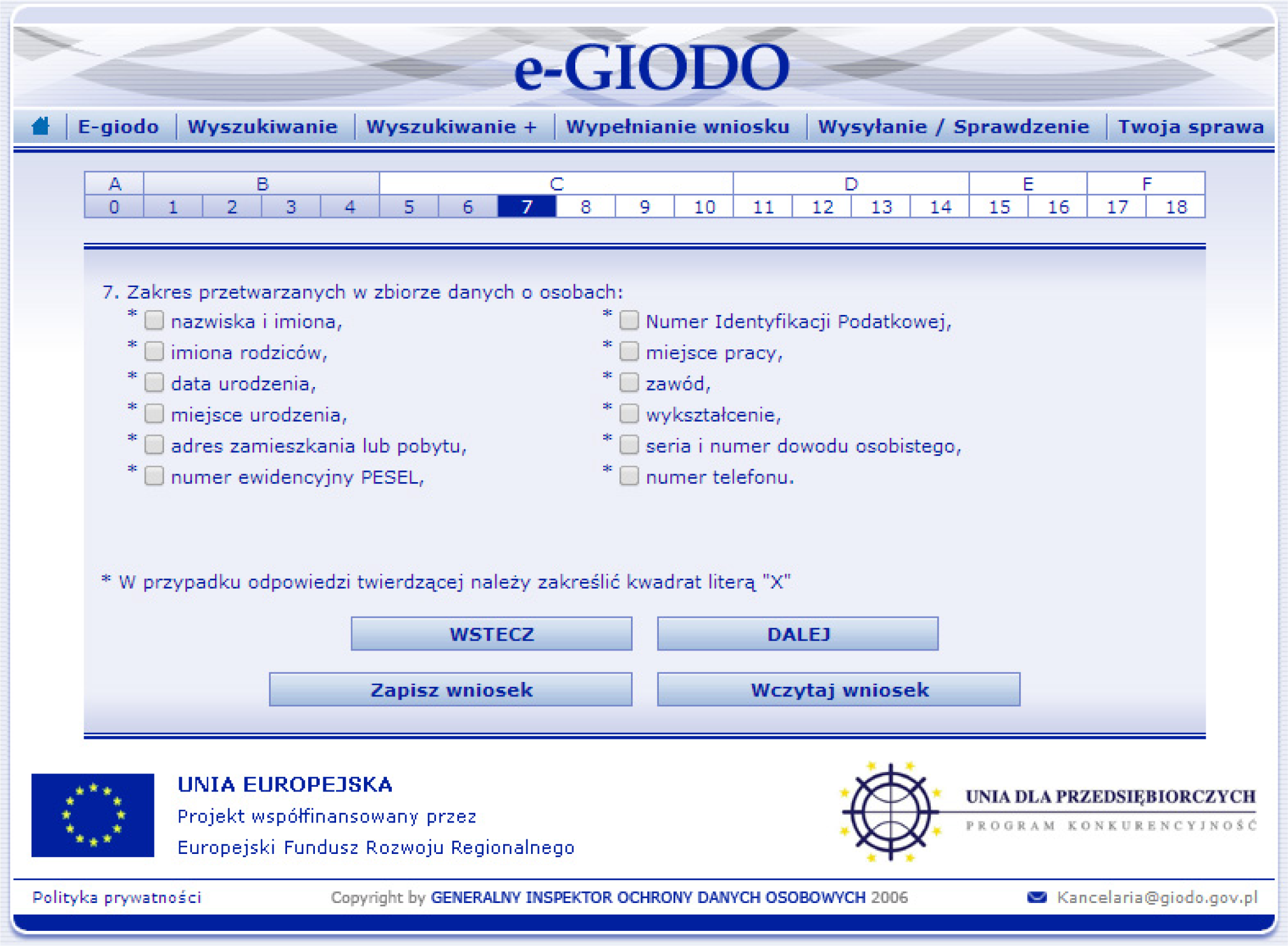

Część C. Cel przetwarzania danych, opis kategorii osób, których dane dotyczą, oraz zakres przetwarzanych danych:

– Cel przetwarzania danych w zbiorze – tutaj należy opisać maksymalnie w 3000 znaków, jaki jest cel przetwarzania danych. W przypadku sklepu internetowego celem będzie realizacja zamówień i rozpatrywanie reklamacji klientów. W przypadku sklepu internetowego celem będzie realizacja zamówień i rozpatrywanie reklamacji klientów,

– Opis kategorii osób, których dane dotyczą – nie musimy się rozpisywać, wystarczy wpisać, że osobami będą klienci sklepu,

– Zakres przetwarzanych w zbiorze danych o osobach – w tym punkcie należy zaznaczyć dane, które będą nam potrzebne do realizacji zamówień,

– Inne dane osobowe, przetwarzane w zbiorze – należy podać jakie – ponieważ wcześniej nie ma wyszczególnionych adresów e-mail klientów należy dopisać tą daną ręcznie,

– Dane przetwarzane w zbiorze – punkt ten dotyczy danych wrażliwych i przeważnie nie dotyczy on właścicieli sklepów internetowych,

– Dane do zbioru będą zbierane – podobnie jak w punkcie powyższym.

Część D. Sposób zbierania oraz udostępniania danych:

– Dane do zbioru będą zbierane – do wyboru są dwie możliwości. Dane otrzymujemy bezpośrednio od osoby , której one dotyczą lub np. z bazy danych zakupionej w tym celu. Właściciele sklepów przetwarzają dane otrzymane bezpośrednio do osoby zainteresowanej,

– Dane ze zbioru będą udostępniane – zaznaczamy jeśli będziemy przekazywać dane np. partnerom biznesowym,

– Odbiorcy lub kategorie odbiorców, którym dane mogą być przekazywane – należy podać nazwę i adres siedziby lub nazwisko, imię i adres miejsca zamieszkania odbiorcy danych – tutaj wpisujemy dane firm lub osób, którym dane będziemy przekazywać,

– Informacja dotycząca ewentualnego przekazywania danych do państwa trzeciego (należy podać nazwę państwa) wypełniamy tylko wtedy, gdy dane będą przekazywane do innych państw. Trzeba jednak pamiętać o tym, że UODO przewiduje szereg obostrzeń związanych z transferem danych za granicę.

Część E. Opis środków technicznych i organizacyjnych zastosowanych w celach określonych w art. 36-39 ustawy z dnia 29 sierpnia 1997 r. o ochronie danych osobowych:

– Zbiór danych osobowych jest prowadzony – to pytanie składa się z kilku podpunktów, które uściślają w jaki sposób przechowujemy i gromadzimy dane osobowe. Należy tutaj zaznaczyć faktyczny stan,

– Zostały spełnione wymogi określone w art. 36-39 ustawy z dnia 29 sierpnia 1997 r. o ochronie danych osobowych – w kolejnych siedmiu podpunktach należy podać faktyczny stan zabezpieczeń i procedur, które mają chronić dane klientów.

Część F. Informacja o sposobie wypełnienia warunków technicznych i organizacyjnych, o których mowa w rozporządzeniu Ministra Spraw Wewnętrznych i Administracji z dnia 29 kwietnia 2004 r. w sprawie dokumentacji przetwarzania danych osobowych oraz warunków technicznych i organizacyjnych, jakim powinny odpowiadać urządzenia i systemy informatyczne służące do przetwarzania danych osobowych (Dz. U. Nr 100, poz. 1024):

– Zastosowano środki bezpieczeństwa na poziomie – należy wskazać odpowiedni poziom bezpieczeństwa określony w § 6 ww. rozporządzenia.

Tak wypełniony wniosek należy złożyć do Generalnego Inspektora Ochrony Danych Osobowych. Można to zrobić osobiście, poprzez pocztę lub formularz online (w tym celu musimy posiadać podpis elektroniczny).

Należy pamiętać, że samo wypełnienie wniosku to nie wszystko. Musimy zapewnić odpowiednie bezpieczeństwo danych w naszym sklepie. Wiąże się to między innymi z posiadaniem szyfrowanych połączeń internetowych, certyfikatów SSL, odpowiednio zabezpieczonego stanowiska pracy oraz szkoleniami dla pracowników. Bardzo ważna jest wprowadzenie wewnętrznej polityki bezpieczeństwa danych osobowych. Te procesy nie są bardzo skomplikowane, trzeba jednak poświęcić trochę czasu i pieniędzy na ich wdrożenie.

Odpowiedni poziom zabezpieczenia danych

Może się to wiązać z dodatkowymi kosztami, ale zapewni poczucie komfortu klientowi i Tobie.

Polityka prywatności

Polityka prywatności jest niczym innym, tylko dokumentem informującym jakie dane właściciel strony gromadzi i w jaki sposób oraz w jakim celu je przetwarza. Dokument ten jest spełnieniem obowiązków ustawy z dnia 29 sierpnia 1997 r. Ustawa nakłada na właścicieli sklepów oraz portali internetowych obowiązek informacji to i w jaki sposób przetwarza, i gromadzi dane użytkowników serwisu lub sklepu. Polityka prywatności nie musi być obszerna i przesadnie długa. Wystarczy aby zawierała kilka podstawowych elementów.

Elementy, które powinna zawierać polityka prywatności:

– informacja czym jest polityka prywatności – np. Polityka prywatności przedstawia zasady informujące Użytkowników sklepu o aspektach pozyskiwania, przetwarzania i zabezpieczenia danych osobowych w ramach serwisu,

– podstawa prawna – Podstawą prawną Polityki Prywatności jest Ustawa z dnia 29 sierpnia 1997 roku o ochronie danych osobowych (Dz. U. z 2002 r., Nr 101, poz. 926, ze zm.). Ustawę można znaleźć na stronie GIODO,

– administrator danych osobowych – kto jest administratorem, w tym miejscu należy wpisać całą nazwę firmy wraz z adresem,

– jakie dane są zbierane przez właściciela strony www – np. imię i nazwisko, adres zamieszkania, adres e-mail, telefon kontaktowy,

– w jaki sposób wykorzystywane są zebrane dane – w przypadku sklepu internetowego wystarczy tutaj podać informację czy dane są wykorzystywane tylko do realizacji zamówień lub/i do wysyłania newslettera itd.,

– zabezpieczenie danych – tutaj powinna znaleźć się krótka informacja w jaki sposób dane są przechowywane (np. szyfrowana baza, informacja iż dane nie są przekazywane osobom trzecim itd.),

– dostęp do danych osobowych – w tym miejscu wystarczy formułka – Każdy użytkownik, który udzielił informacji o danych osobowych, ma prawo do dostępu do tych treści, poprawienia ich, aktualizacji, uzupełnienia, żądania zaprzestania przetwarzania oraz wniesienia sprzeciwu wobec przetwarzania danych osobowych zgodnie z art. 32 ust. 1 pkt 7 i 8 ustawy o ochronie danych osobowych,

– wykorzystanie cookies – tutaj powinna znaleźć się standardowa formuła informująca, iż witryna wykorzystuje ciasteczka,

– zmiany polityki prywatności – informacja o zmianach polityki prywatności, jeśli takowe zajdą.

Polityka prywatności powinna znaleźć się w łatwo dostępnym dla użytkownika serwisu miejscu. Może to być część regulaminu sklepu lub oddzielna zakładka. Nie ma to znaczenia. Ważne jest, aby każdy zainteresowany mógł ją łatwo znaleźć i zapoznać się z jej treścią.

Jakie są konsekwencje nie przestrzegania ustawy o ochronie danych

osobowych

Jeśli przestrzegamy założeń ustawy, to w chwili wejścia do firmy kontroli z GIODO nie musimy się niczego obawiać. Jednakże w przypadku niespełnienia stawianych przez ustawodawcę wymagań, kontrolerzy mogą przekazać sprawę odpowiednim organom ścigania, załączając odpowiednie dowody. Sytuacja taką może zaowocować karą grzywny do 10 tys. złotych dla osób fizycznych i 40 tys. złotych dla osób prawnych. Jeśli jednak przetwarzane są dane, do których nie ma upoważnienia lub ich przetwarzanie jest niedozwolone, to zastosowana może być nawet kara pozbawienia wolności do lat 2. Jeśli w dodatku będą to dane wrażliwe, szczególnie chronione, jak np. o poglądach politycznych, przekonaniach religijnych czy wyrokach sądowych, to kara ta może się zwiększyć o dodatkowy rok.

Podsumowanie

Jak sam widzisz polityka prywatności oraz zgłoszenie bazy do GIODO jest istotnym elementem internetowej działalności. Wielu właścicieli zapomina o tych dwóch niezwykle ważnych czynnościach. Mam nadzieję, że dzisiejsza lekcja przybliżyła Ci ustawę o ochronie danych osobowych i pomoże Ci przygotować lub zedytować w razie potrzeby odpowiednie dokumenty.

Co należy zapamiętać?

�Bazę danych osobowych należy zgłosić do GIODO jeszcze przed rozpoczęciem działalności sklepu.

�Polityka prywatności powinna być łatwo dostępna i napisana w sposób prosty do zrozumienia.

Zadanie na dziś

�Przy pomocy poradnika z dzisiejszej lekcji wypełnij wniosek na stronie GIODO.